Kääntäjän työkalujen pätevyys toiminnalliselle turvallisuudelle ja kyberturvallisuudelle

Vuonna 2020 Yhdistyneiden Kansakuntien Euroopan talouskomissio julkaisi yhtenäisiä säännöksiä koskevan asetuksen ajoneuvojen hyväksynnästä kyberturvallisuus- ja kyberturvallisuuden hallintajärjestelmän suhteen, joka tunnetaan myös nimellä WP.29.

Vuonna 2020 Yhdistyneiden Kansakuntien Euroopan talouskomissio julkaisi yhtenäisiä säännöksiä koskevan asetuksen ajoneuvojen hyväksynnästä kyberturvallisuus- ja kyberturvallisuuden hallintajärjestelmän suhteen, joka tunnetaan myös nimellä WP.29.

EU: ssa, Japanissa, Koreassa ja Yhdistyneessä kuningaskunnassa tämä asetus sisällytetään ajoneuvotyyppien hyväksynnän lainsäädäntöön, mikä tekee kyberturvallisuuden noudattamisesta neuvottelemattomana markkinoiden pääsyn turvaamiseksi.

Vaikka WP.29 ei mainitse ISO/SAE 21434: 2021 -tieajoneuvoja -kyselytekniikan standardia, ymmärretään, että jos OEM ja sen toimitusketju voivat osoittaa tämän standardin noudattamisen, niin vaatimusten noudattamista voidaan käyttää noudattamiseen WP.29 Sääntely. ISO -kyberturvallisuusstandardin noudattamisen osoittamisen tulisi suojata OEM -valmistajia ja niiden toimittajia vastuulta.

Kääntäjän pätevyys

ISO 26262 -standardi omistaa luvun kriteereille vaaditun luottamuksen määrittämiseksi ohjelmistotyökalussa ja tarjoaa menetelmät työkalun laatimiseksi todisteiden luomiseksi siitä, että se on sopiva käytettäväksi funktionaaliseen turvallisuuteen liittyvään ohjelmistokehitykseen.

Neljä menetelmää määrittelee ohjelmistotyökalu: Lisääntynyt luottamus käytöstä; kehitysprosessin arviointi; Ohjelmistotyökalun validointi; ja kehitys turvallisuusstandardin mukaisesti.

Suuremmille autojen turvallisuuden eheystasoille (ASIL) vain kaksi viimeksi mainittua menetelmää ovat sopivia. Työkalujen validointi tarkoittaa mittojen käyttöä todistaakseen, että ohjelmistotyökalu täyttää määriteltyjä vaatimuksia tarkoitusta varten.

Kahta erilaista lähestymistapaa käytetään täyttämään ISO 26262 -työkalujen validointivaatimukset. Jotkut kääntäjien toimittajat suorittavat työkalun validoinnin talossa ja kutsuvat vaatimustenmukaisuuden arviointielimestä varmentaakseen, että työkalu ja sen turvadokumentaatio ovat tarkoituksenmukaisia. Asiakas vastaanottaa sertifioidun kääntäjän työkalusarjan ja on vain sovellettava turva -käsikirjan ohjeita osoittaakseen, että käyttötapa on yhteensopiva pätevän käyttötapauksen kanssa. Muut myyjät tarjoavat sertifioitavan (verrattuna sertifioituun) kääntäjätyökalun ja työkalun pätevyysmenetelmän tukityökaluilla ja dokumentoinnilla.

Työkalun pätevyysmenetelmä on yleensä sertifioitu ja asiakkaan on suoritettava työkalun pätevyys, joka voidaan tiivistää seuraavasti:

* Käyttötapauksen määrittäminen työkalujen täyttämisen vaatimusten määrittelemiseksi

* Asianmukaisten testien valitseminen näiden vaatimusten tarkistamiseksi

* Testien suorittaminen ja testitulosten analysointi

* Turvallisuusasiakirjojen luominen ja turvallisuusasiakirjojen ohjeiden soveltaminen.

Tällä lähestymistavalla on piilotettuja kustannuksia, kuten pätevyysmenetelmän ja siihen liittyvien työkalujen oppiminen, tarvittavien testien lisensoiminen, työkalujen validointiprosessin suorittaminen, vuorovaikutuksessa varmentajan kanssa ja lopuksi, mitä tehdä, jos testit epäonnistuvat.

Kääntäjän pätevyys

Kääntäjä voi muokata (optimoida) ohjelman käyttäytymistä tavoilla, joita ohjelmoija ei ennakoinut. Ohjelmistokehittäjän rakenteellista aikomusta ei välttämättä ole kuvattu tarkasti lähdeohjelman lopullisessa esityksessä, ja kääntäjä voi vaikuttaa ohjelmiston turvallisuuteen.

Toisin kuin ISO: n funktionaalinen turvallisuus (FUSA) -standardi, ISO -kyberturvallisuusstandardi (ISO 21434 Kohta 5.4.7 Työkalujen hallinta) ei määritä työkalujen pätevyysvaatimuksia. Kääntäjän työkalusarjan vaaditun luottamustason määrittämiseksi kyberturvallisuuteen liittyvien ohjelmistojen kehittämiselle ei tiedetä, eikä menetelmää ole määritelty osoittamaan, että kyberturvallisuuteen liittyvät kriteerit on täytetty.

ISO -standardi sisältää viittauksia ISO: n toiminnalliseen turvallisuusstandardiin. ISO 26262 -standardin todistettu työkalujen validointimenetelmä soveltuu kyberturvallisuusasetusten yhteensopivan ohjelmistojen kehittämisessä käytetyn kääntäjän työkalusarjan määrittämiseen. Tämän menetelmän soveltamiseksi on määritettävä työkalujen validointikriteerit kyberturvallisuuteen liittyvien ohjelmistojen kehittämiseksi.

Työkalujen validointi

Analogiset työkalujen validointikriteerit funktionaalisen turvallisuuden kannalta kyberturvallisuuden työkalujen validoinnin kriteerit voidaan määrittää toimenpiteinä todisteiden tarjoamiseksi siitä, että ohjelmistotyökalu on määritettyjen kyberturvallisuusvaatimusten mukainen.

Kyberturvallisuusriskit, joita ohjelmistotyökalu voi ottaa käyttöön, ja niiden vastaavat käyttäytymiset on analysoitava tiedoilla mahdollisista seurauksista ja toimenpiteistä niiden välttämiseksi tai havaitsemiseksi.

Ohjelmistotyökalun reaktio poikkeaviin käyttöolosuhteisiin on myös tutkittava.

Kääntäjän työkalusarjan kyberturvallisuusvaatimusten määrittelemiseen voidaan käyttää kansallisen tietoturva -FFRDC: n kehittämää Mission Assurance Engineering (MAE) -prosessia. Tämä prosessi on yhteensopiva ISO 21434: n luvun 15 uhka -analyysin ja riskinarviointimenetelmien kanssa. Jos MAE -prosessin suorittaa työkalumyyjä ja tulokset on kuvattu turvallisuus- ja kyberturvallisuusdokumentaatiossa, tämä eliminoi työkalun käyttäjän tarpeen suorittaa työkalun validointi.

Työkalun käyttäjän on arvioitava tiettyyn käyttötapaukseen liittyvä jäännösriski, joka jäljellä on ohjeiden soveltamisen jälkeen.

Työkaluntoimittajan on analysoitava ohjelmistotyökalun reaktio poikkeaviin käyttöolosuhteisiin MAE -prosessin avulla. Havainnot käännetään ohjeiksi ja sisällytetään työkalujen turvallisuus- ja kyberturvallisuusoppaan. Työkalun käyttäjän on toteutettava toimitetut ohjeet ja arvioitava käyttötapauksen jäännösriski.

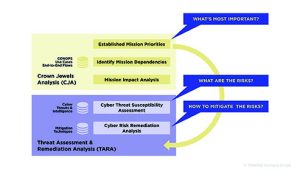

MAE -prosessi (kuva 1) tarjoaa analyyttisen lähestymistavan operaation suorituksen kriittisten tietoverkkoomaisuuksien tunnistamiseksi, näiden omaisuuserien kyberuhkien ja siihen liittyvien riskien ymmärtämiseksi ja lieventämistoimenpiteiden valitsemiseksi hyökkäysten estämiseksi ja/tai taistelemiseksi.

Vikatila- ja vaikutusanalyysi (FMEA) sekä uhkien arviointi- ja korjausanalyysi (TARA) varmistavat työkalun käyttäjän ohjelmiston eheyden sen sijaan, että kääntäjätyökalusarjan eheys ei ole ISO 21434: n tavoitteen kanssa käsitellä kyberturvallisuutta sähkö- ja Elektroniset järjestelmät tieajoneuvoissa, joissa ajoneuvon ulkopuoliset järjestelmät eivät kuulu ISO 21434: n piiriin. Kääntäjätyökalusarjan ja käytettyjen tiedostojen eheyttä säätelevät muut standardit, kuten ISO/IEC 27001 (tietoturvan hallinta). On tärkeää, että sekä työkaluntoimittaja että käyttäjä noudattavat myös IT -tietoturvastandardia.

FMEA: ta käytetään tunnistamaan mahdolliset kyberturvallisuusriskit, jotka kääntäjän työkalusarja voi tuoda käyttöön käyttäjän ohjelmistossa. Kääntäjätyökalun tavoitteena on sille, että koottavan ohjelmiston käyttäytyminen vastaamaan käyttäjän aikomuksia sekä normaaleissa olosuhteissa että kyberturvallisuushyökkäysolosuhteissa. ISO C- ja C ++ -kielen määritelmä antaa kääntäjien insinöörien soveltaa ohjelmistoihin muutoksia, jotka ovat oikein perustuen ISO C- ja C ++ -standardien legalistisen tulkinnan perusteella, mutta jotka yllättäisivät monia ohjelmisto -ohjelmoijia. Siksi on hyödyllistä, jos FMEA: n toteuttavat insinööriryhmä, jolla on syvällinen käsitys kääntäjien vaatimuksista, arkkitehtuurista, suunnittelusta ja toteutuksesta. Jokaiselle tunnistetulle vikatilalle on annettava yksi tai useampi lieventämistoimenpide riskin vähentämiseksi.

TARA -menetelmä tunnistaa ja arvioi kybervaivoja ja valitsee vastatoimenpiteet näiden haavoittuvuuksien lieventämiseksi. Menetelmä on yhteensopiva ISO 21434: n vaatimusten kanssa.

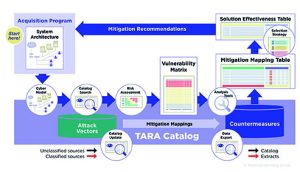

TARA -työnkulku (kuva 2) käyttää järjestelmän teknisiä yksityiskohtia järjestelmän arkkitehtuurin tietoverkkomallin rakentamiseen. Tämä tarjoaa perustan luettelon etsimiselle uskottaville hyökkäysvektoreille. Yleisiä hyökkäyskuvioiden luetteloita ja luokittelutietokantaa voidaan käyttää ja hyökkäysvektorien luettelo suodatetaan ja luokitellaan arvioidun riskin mukaan. Haavoittuvuusluettelo yhdistetään luettelon lieventämiskartoitustietoihin alkuperäisen vastatoimenpiteiden tunnistamiseksi, joka suodatetaan ja luokitellaan arvioitujen hyödyllisyys- ja elinkaarikustannusten perusteella, mikä tuottaa lieventämiskartoitustaulukon.

TARA -työnkulku (kuva 2) käyttää järjestelmän teknisiä yksityiskohtia järjestelmän arkkitehtuurin tietoverkkomallin rakentamiseen. Tämä tarjoaa perustan luettelon etsimiselle uskottaville hyökkäysvektoreille. Yleisiä hyökkäyskuvioiden luetteloita ja luokittelutietokantaa voidaan käyttää ja hyökkäysvektorien luettelo suodatetaan ja luokitellaan arvioidun riskin mukaan. Haavoittuvuusluettelo yhdistetään luettelon lieventämiskartoitustietoihin alkuperäisen vastatoimenpiteiden tunnistamiseksi, joka suodatetaan ja luokitellaan arvioitujen hyödyllisyys- ja elinkaarikustannusten perusteella, mikä tuottaa lieventämiskartoitustaulukon.

Vastatoimet valitaan kustannusten ja riskitoleranssin perusteella ratkaisun tehokkuustaulukon luomiseksi, jossa luetellaan suositeltuja vastatoimenpiteitä/lieventämisiä ja tarjoaa yksityiskohdat kunkin vastatoimenpiteen tehokkuudesta arvioitujen haavoittuvuuksien alueella. Voidaan myös käyttää tietoja muista tietokannoista, kuten CWE (ohjelmisto- ja laitteistojen heikkoustyypit) ja CVE (julkistetut kyberturvallisuushäiriöt).

Kyberturvallisuuden dynaaminen luonne tarkoittaa, että yllä olevien analyysien säännöllinen toisto on välttämätöntä.

FMEA: n ja Taran tulos

Kääntäjien aiheuttamat haavoittuvuudet voidaan luokitella liittyvän tavanomaisten haavoittuvuusluokkiin, sivukanavahyökkäyksiin, määrittelemättömiin käyttäytymiseen ja jatkuviin valtion rikkomuksiin. Liittyvät lieventämiset ovat kyberturvallisuuteen liittyviä vaatimuksia, jotka työkalun toimittajan on täytettävä. Näitä ovat suojaus pinoamishyökkäyksiltä kääntäjällä sijoitettujen pino-kansien kautta, toimenpiteet puskurin ylivirtauksen havaitsemiseksi tai muistin asettelun satunnaistamisen tukemiseksi.

Työkalun käyttäjän on täytettävä käytettävään tiettyyn kääntäjätyökalusarjaan erityisiä yleisiä koodausohjeita ja ohjeita. Moottoriteollisuuden ohjelmistojen luotettavuusyhdistyksen (MISRA) noudattamista pidetään vähimmäismääränä, ja SEI -sertiivin C/C ++ -koodausohjeiden noudattaminen tarjoaa kattavamman ehkäisyn. Tietyn kääntäjän työkalun ohjeet riippuvat suurelta osin kääntäjän toimittajan optimoinnista.

Jotkut myyjät väittävät, että FUSA- ja kyberturvallisuusvaatimukset estävät kaikkia kääntäjän käyttämiä optimointeja, kun taas jotkut kääntäjäkehittäjät käyttävät ISO C -standardin erittäin laillista tulkintaa ja harkitsevat kääntäjien indusoimia kyberturvallisuusriskiä käyttäjän käyttäjän riittämättömän ymmärryksenä .

Keskimääräinen pitävät ne, jotka uskovat, että optimointien ei tarvitse ottaa käyttöön FUSA- ja kyberturvallisuusriskiä, ja vain jos kääntäjä tarjoaa riittävästi diagnostiikkatietoja sovelletuista optimoinnista, jotta työkalun käyttäjä olisi tietoinen mahdollisista seurauksista.